Comment installer et utiliser Kali Linux sur Raspberry Pi ?

J’ai récemment installé Kali Linux sur mon Raspberry Pi (je connaissais sur PC), et je vais vous donner quelques astuces pour démarrer avec cette distribution si particulière.

Comment installer Kali Linux sur Raspberry Pi ?

Les images de Kali Linux sont disponibles sur le site officiel.

L’installation est relativement simple, une fois les fichiers copiés sur une carte micro SD.

Il restera ensuite plus qu’à configurer le système et à le prendre en main.

Sur le papier ça semble assez facile, mais ce n’est pas forcément évident sur certains points.

Dans cet article je vais donc faire la lumière sur les 15 premières étapes pour bien démarrer sur cette distribution pour hackers en herbe sur Raspberry Pi.

À propos, si vous êtes novice sur Raspberry Pi et que vous souhaitez accélérer vos premiers pas (tout en vous amusant), n’hésitez pas à télécharger mon e-book « Maitrisez Raspberry Pi en 30 jours« . Il s’agit d’un défi de 30 jours au cours duquel vous apprendrez une nouvelle compétence chaque jour. Vous économiserez du temps et de l’argent et pourrez enfin apprécier cet appareil passionnant qu’est le Raspberry Pi.

Présentation de Kali Linux

Kali Linux est une distribution basée sur Debian, qui inclue de nombreux outils de pen-testing et de sécurité.

Anciennement connu sous le nom de Backtrack, ce système est utilisé par de nombreuses sociétés, et aussi par des hackers.

Associé au Raspberry Pi, cela devient le kit de hack parfait.

Kali Linux est disponible pour les architectures ARM, donc son installation est plutôt simple.

Nous allons d’ailleurs nous y intéresser tout de suite.

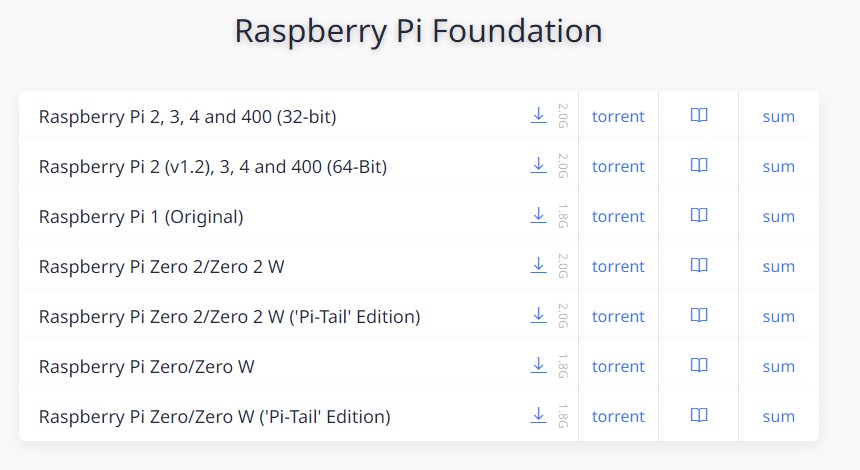

Téléchargement des images Kali Linux pour Raspberry Pi

Les images pour l’architecture ARM sont disponibles sur le site officiel d’Offensive Security

Les téléchargements sont possibles en Torrent (souvent un peu plus rapide).

Si vous ne savez pas ce que c’est, Torrent est un protocole de téléchargement peer to peer, un logiciel spécifique sera nécessaire pour réaliser le téléchargement (Transmission, Vuze ou encore Deluge par exemple). Sur Ubuntu, Transmission est déjà installé.

Trouvez la section correspondant au Raspberry Pi, et téléchargez le fichier correspondant à votre machine. Personnellement j’ai choisi la version « Kali Linux RaspberryPi 2, 3, 4 and 400 (64-bit) ».

Si vous avez choisi le fichier torrent, ouvrez-le avec votre client favori et dans tous les cas patientez quelques minutes.

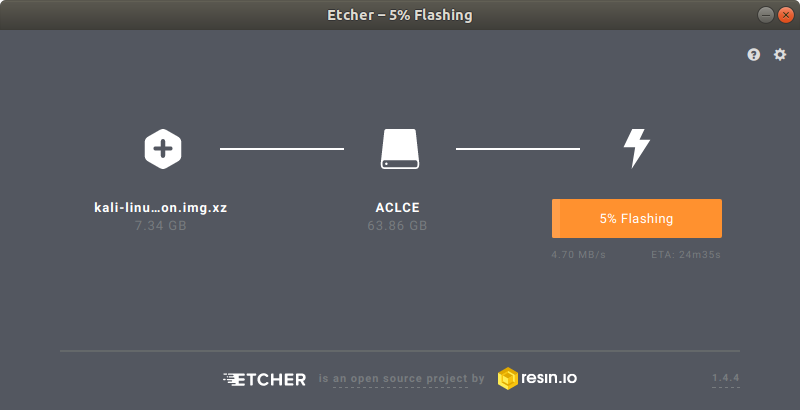

Créer votre carte SD avec Etcher

Une fois le téléchargement terminé, nous pouvons passer à la création de la carte SD pour l’installation de Kali Linux sur le Raspberry Pi.

Si possible, prenez une carte SD vierge au lieu d’écraser un système que vous avez déjà (cela vous évitera de tout recommencer si Kali ne vous plait pas).

Prévoyez 8 Go minimum.

Comme d’habitude, je vous conseille d’utiliser Etcher pour préparer la carte SD.

C’est disponible sur n’importe quel système et cela vous facilitera la vie.

Si vous ne l’avez pas encore, vous pouvez le télécharger depuis leur site.

Une fois Etcher installé et démarré, sélectionnez le fichier téléchargé et insérez votre carte SD pour démarrer la copie.

Cela peut prendre un peu de temps suivant la carte utilisée.

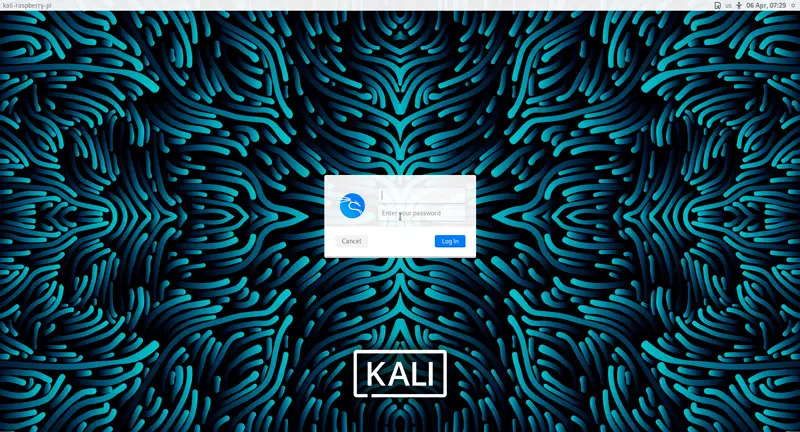

Installation de Kali Linux

Il n’y a pratiquement rien à faire pour l’installation en elle-même 🙂

Insérez simplement la carte SD dans votre Raspberry Pi et démarrez-le.

Après quelques instants, Kali Linux va arriver automatiquement sur l’écran de connexion.

Aucune question à se poser ni à répondre, insérez, démarrez, attendez !

Première connexion

Une fois Kali démarré, il faudra vous identifier:

Format PDF pratique, avec les 74 commandes à retenir pour maîtriser son Raspberry Pi.

Télécharger maintenant

Voici les identifiants par défaut :

- Login : kali

- Mot de passe : kali

Évidemment, changer ce mot de passe sera la première chose à faire une fois la session ouverte.

Vous pouvez le faire facilement en lançant un terminal et en tapant la commande :passwd

Comme vous allez rapidement le remarquer, le clavier est configuré en QWERTY. Donc si vous n’êtes pas à l’aise avec l’emplacement des touches, attendez un peu avant de changer de mot de passe.

Modifier la disposition du clavier

Si vous n’avez pas un clavier US, vous pouvez changer la disposition dans le menu Settings > Keyboard options.

Attention, le clavier sur la page de connexion restera malheureusement en QWERTY.

À moins de connaitre leurs équivalents, évitez donc les lettres dangereuses dans votre mot de passe (ZSQDWM et les chiffres ou caractères spéciaux).

Connectez-vous au réseau

Cette partie ne vous concerne que si vous avez du DHCP sur votre réseau.

Pour ceux qui doivent définir une IP fixe, passez directement à l’étape suivante.

Attention : la connexion au réseau ne fonctionne qu’une fois le mot de passe root changé, il n’y a donc pas forcément de problème avec votre réseau, assurez-vous d’avoir changé le mot de passe.

Ethernet

Pour une connexion en câble c’est simple.

Connectez simplement votre câble RJ45 à la prise réseau du Raspberry Pi et patientez quelques secondes qu’une adresse IP vous soit attribuée.

Il n’y a rien d’autre à faire si le mot de passe root a bien été changé.

Wi-Fi

Sur le bureau Kali Linux, cliquez sur l’icône du réseau en haut à droite, et choisissez le SSID correspondant à votre réseau Wi-Fi.

Tapez le mot de passe et patientez un instant.

Obtenir votre adresse IP

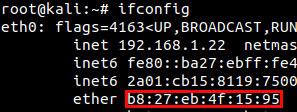

Quel que soit votre mode de connexion, vous pouvez récupérer l’adresse IP attribuée avec la commande ifconfig dans un terminal.

L’adresse IP est affichée sur la deuxième ligne du résultat, juste après le mot clé « inet ».

L’interface câble est nommée eth0 et le Wi-FI c’est wlan0 (oui, on est bien sur une base Raspbian).

Je vous conseille de ne pas activer les deux en même temps, même si cela fonctionne, j’ai eu quelques problèmes de perte de connexion par moments.

Sans doute un problème de routage, ou alors les paquets passaient un coup par le Wi-Fi un coup par le câble.

Dans tous les cas, en désactivant le Wi-Fi je n’ai plus jamais eu de soucis 🙂

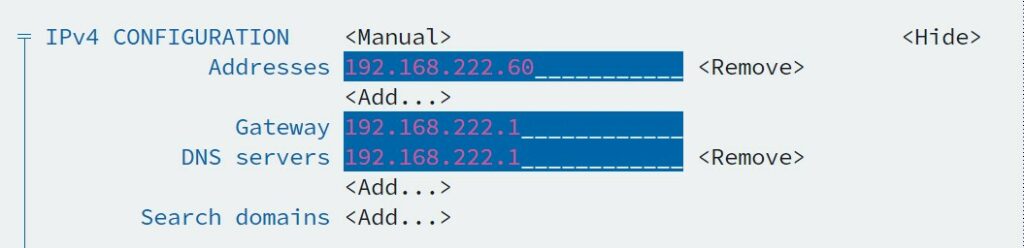

Passer en IP statique

Une adresse IP statique vous permettra de choisir l’adresse IP associée à votre Raspberry Pi et donc de le retrouver plus facilement la prochaine fois.

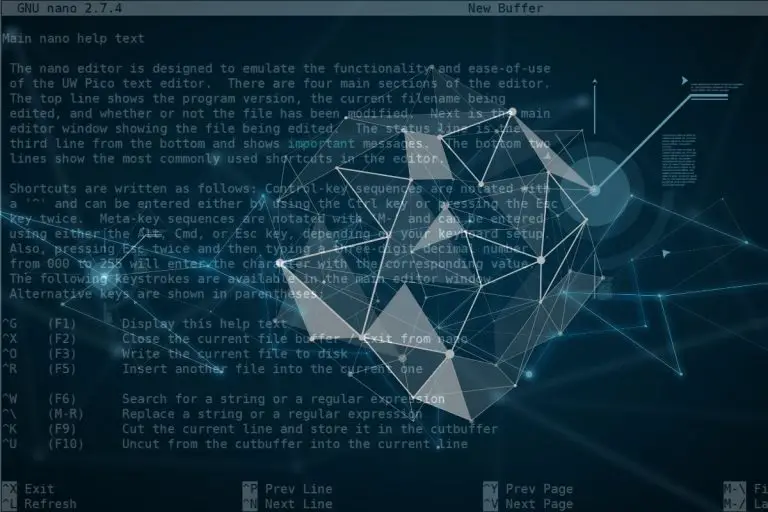

Pour définir une adresse IP fixe, ouvrez le fichier suivant :nano /etc/network/interfaces

Vous verrez quelque chose comme cela à l’intérieur :auto eth0

iface eth0 inet dhcp

Remplacez ces deux lignes par :auto eth0

iface eth0 inet static

address 192.168.1.200

netmask 255.255.255.0

gateway 192.168.1.1

nameserver 8.8.8.8

Adaptez bien sur ces lignes à votre réseau.

Redémarrez votre Raspberry Pi, ou débranchez/rebranchez le câble réseau pour effectuer la mise à jour.

Si vous utilisez une connexion Wi-Fi, le plus simple sera d’utiliser l’outil graphique (« Advanced Network Configuration » dans le menu principal), ou alors d’utiliser cette commande depuis un terminal :sudo nmtui

Cela vous permet de configurer le réseau auquel se connecter, mais également de configurer une adresse IP statique si besoin.

Si les commandes Linux ce n’est pas trop votre truc, n’hésitez pas à jeter un œil à cet article qui vous explique les commandes qu’il faut absolument connaître. Je vous donne aussi une antisèche à télécharger pour les avoir toujours sous la main !

Mettre à jour le système de base

Attention : Les anciennes versions de Kali Linux avaient un problème d’espace disque après l’installation, la partition / étant directement pleine.

Il fallait donc agrandir cette partition avant de pouvoir continuer, mais cela semble réglé désormais.

Si vous avez encore le problème, il faudra télécharger raspi-config ici puis l’installer (dpkg -i <paquet>) avant de l’utiliser pour modifier la taille de partition.

Bref, une fois que vous avez vérifié avoir suffisamment de place sur la carte SD, passons à une mise à jour classique du système.

Comme nous sommes sur une base Raspbian, vous connaissez sans doute déjà les commandes :sudo apt update

sudo apt upgrade

Pour info j’ai eu des problèmes suite au reboot suivant ces mises à jour (plus d’affichage)

Visiblement l’installation avait planté, j’ai réglé ça en me connectant en SSH et en tapant la commande suivante : sudo dpkg --configure -a

Ce n’est sans doute que moi qui ai fait une mauvaise manipulation, mais je le note au cas où vous soyez dans le même cas

Note: Pendant mes tests, j’ai aussi rencontré cette erreur lors de la mise à jour : The following packages have unmet dependencies:

libwacom9 : Depends: libwacom-common (= 2.1.0-2) but 1.12-1 is to be installed

E: Broken packages

J’ai pu régler le problème en faisant :sudo apt reinstall libwacom-common && sudo apt reinstall libwacom-bin

La commande apt upgrade devrait ensuite fonctionner correctement.

.

Format PDF pratique, avec les 74 commandes à retenir pour maîtriser son Raspberry Pi.

Télécharger maintenant

Activer SSH et VNC

Maintenant que vous avez finalisé la configuration réseau et fixé l’adresse IP (si besoin), il est temps de passer à l’accès distant.

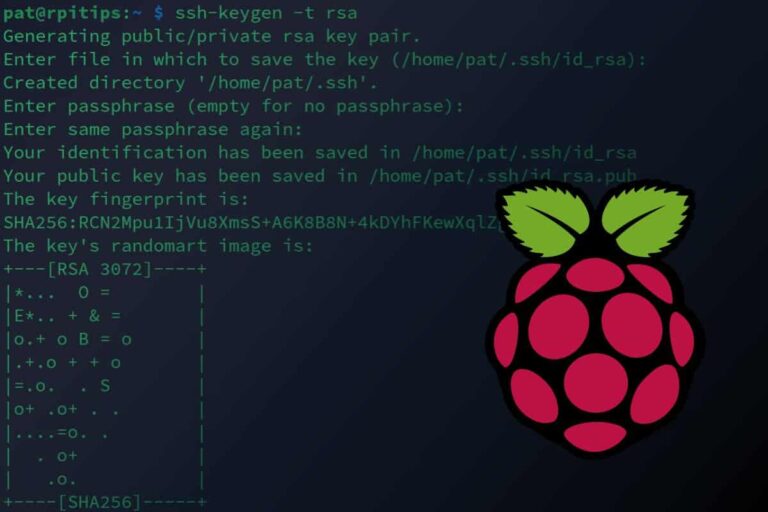

SSH

Normalement SSH est installé et activé par défaut.

Si vous avez le moindre problème pour vous connecter, c’est sans doute que le service n’est pas démarré

Dans ce cas, lancez-le avec la commande :service ssh start

VNC

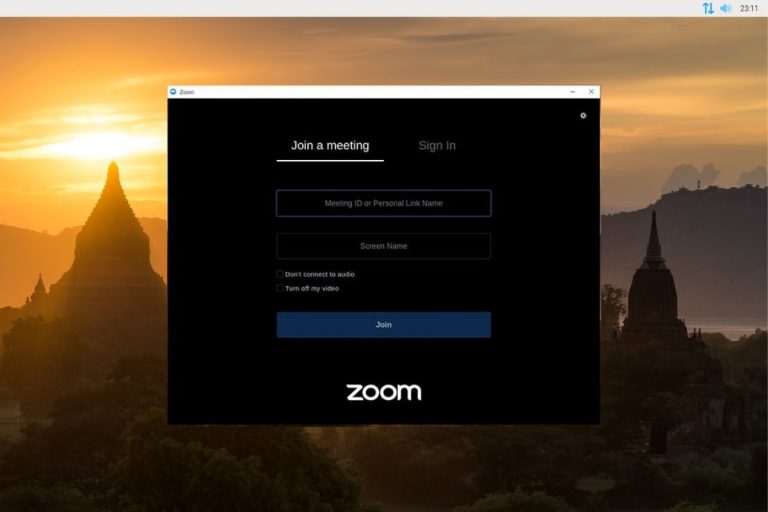

VNC vous permettra d’avoir accès à distance au bureau du Raspberry Pi.

Cela peut être utile avec certains outils.

Un serveur VNC est déjà présent par défaut, il s’agit de TightVNC Server.

La seule chose à faire est donc de définir le mot de passe d’accès afin de le rendre utilisable :

- Ouvrez un terminal ou connectez-vous avec SSH.

- Tapez la commande suivante :

vncserver - Indiquez au moins un mot de passe d’accès VNC.

Vous avez aussi la possibilité de définir un mot de passer permettant de voir uniquement.

Il est maintenant possible de vous connecter au Raspberry Pi avec Kali Linux en utilisant n’importe quel client VNC.

Sur Ubuntu, vous pouvez installer le paquet xtightvncviewer par exemple.

Sur Windows, ce sera surement Real VNC Viewer le plus utilisé (même si TightVNC est également dispo).

Tapez l’adresse IP suivi de :1 (ou toute autre valeur indiquée lors du changement de mot de passe), par exemple sur Ubuntu :xtightvncviewer 192.168.1.200:1

N’oubliez pas que VNC n’est pas un protocole sécurisé, l’utilisation sur votre réseau est OK, mais c’est un réseau plus important il vaut mieux éviter (passez plutôt par un tunnel SSH éventuellement).

Si ce sujet vous intéresse, vous pouvez lire mon article sur 5 solutions de bureau à distance ici, bien que fait pour Raspberry Pi OS, il pourrait vous être utile pour cette étape.

Note : Si la connexion à VNC vous donne un écran gris sur lequel vous ne pouvez rien faire, il faudra alors modifier ce fichier :sudo nano ~/.vnc/xstartupEt remplacer le contenu avec ces lignes :!/bin/sh

unset SESSION_MANAGER

unset DBUS_SESSION_BUS_ADDRESS

startxfce4 &

[ -x /etc/vnc/xstartup ] && exec /etc/vnc/xstartup

[ -r $HOME/.Xresources ] && xrdb $HOME/.Xresources

xsetroot -solid grey

vncconfig -iconic &

Ca devrait régler le problème après un redémarrage du service (et/ou du Pi).

Changer l’adresse MAC

On arrive désormais à des étapes un peu plus pratique, qui ne font plus partie de l’installation de base

À vous de regarder ce qui vous intéresse dans chaque idée ou projet présenté.

Sachez que pour chaque point, je vous expliquerai brièvement la théorie, pour savoir de quoi je parle exactement, puis vous donnerai quelques pistes pour passer à la pratique.

En aucun cas il ne s’agit d’un cours complet sur chaque projet, voyez plus ça comme une introduction aux possibilités offertes par Kali Linux :).

Théorie

Une adresse MAC est un identifiant unique associé à chaque carte réseau.

Chaque fabriquant dispose d’un pool d’IDs, qu’il attribue à chaque nouvelle pièce produite.

Concrètement, cela est souvent utilisé pour restreindre l’accès au réseau à certaines adresses MAC uniquement.

Un serveur DHCP sera aussi capable de toujours assigner la même adresse IP à une adresse MAC

Souvent, on trouve un filtrage par adresse MAC sur les réseaux Wi-Fi, afin d’éviter que n’importe qui puisse se connecter.

Pratique

Nous allons voir comme utiliser MacChanger pour faire du spoofing d’adresse MAC, c’est-à-dire vous faire passer pour un autre ordinateur:

- Commencez par installer le paquet :

apt install macchanger - Pour voir votre adresse MAC réelle, utilisez :

ifconfig eth0

ifconfig wlan0

L’un ou l’autre suivant si vous êtes en câble (eth0) ou Wi-Fi:

- Désactivez maintenant votre carte :

ifdown eth0 - Utilisez macchanger pour obtenir une adresse MAC aléatoire :

macchanger-r eth0 - Ou encore obtenir une adresse MAC particulière :

macchanger -m XX:XX:XX:XX:XX:XX eth0

Cela vous permet donc bien de vous faire passer pour quelqu’un d’autre, ou en tout cas de contourner les blocages de réseau pouvant être en place.

Un redémarrage rétablira votre adresse MAC d’origine.

Cracker un mot de passe Wi-Fi

Théorie

Aircrack-NG est sans doute l’outil le plus connu et utilisé sur Kali Linux.

Il s’agit d’une suite complète d’outils permettant de tester la sécurité d’un réseau Wi-Fi.

Il fournit des outils pour le monitoring, l’attaque, le test et le crack de réseaux Wi-Fi.

Pratique

Avant de démarrer, déconnectez votre réseau Wi-Fi:

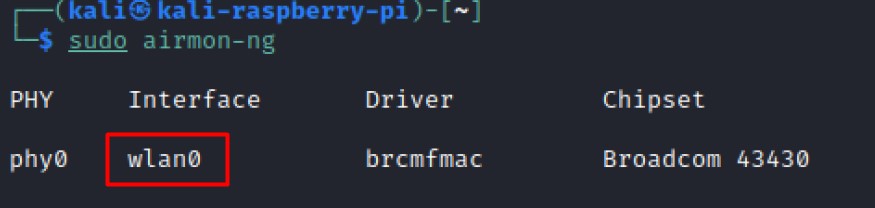

- Vérifiez tout d’abord que votre carte réseau est compatible (c’est le cas sur Raspberry Pi) :

airmon-ng

- Démarrez le monitoring :

airmon-ng start wlan0 - Affichez ensuite les réseaux disponibles :

airodump-ng mon0

Voici pour les premières étapes, le hack intégral est un peu compliqué à expliquer en quelques lignes.

Vous pouvez trouver le tutoriel complet à cette adresse.

Le brute force sur Kali Linux

Théorie

Ce qu’on appelle « brute force » est une méthode de cassage de mot de passe, qui va tout simplement essayer toutes les possibilités, soit à partir d’un dictionnaire ou même en essayant toutes les possibilités jusqu’à trouver.

Hydra est un outil permettant de faire cela très rapidement sur Kali Linux, de nombreux protocoles sont supportés.

Pratique

Tout d’abord, vu que les capacités du Raspberry Pi sont assez limitées pour cet usage, je vous conseille de commencer par créer un dictionnaire.

Créez simplement un fichier /root/passwords.txt avec quelques mots de passe dedans (un par ligne).

Ensuite, utilisez Hydra pour les tester sur quelque chose.

Dans l’exemple ci-dessous, j’ai tenté de me connecter en SSH à mon pc Linux depuis le Raspberry Pi :hydra -l root -P /root/passwords.txt -t 6 ssh://192.168.1.51

Sur le pc, j’ai bien vu les tentatives de connexion dans mon fichier /var/log/auth.log :

Aug 12 15:55:37 PingusPC sshd[2481]: Failed password for root from 192.168.1.22 port 37226 ssh2 Aug 12 15:55:37 PingusPC sshd[2487]: Failed password for root from 192.168.1.22 port 37234 ssh2 Aug 12 15:55:39 PingusPC sshd[2482]: Failed password for root from 192.168.1.22 port 37228 ssh2 Aug 12 15:55:39 PingusPC sshd[2484]: Failed password for root from 192.168.1.22 port 37232 ssh2

Cela est un bon moyen de vérifier que des solutions comme Fail2ban sont bien configurées sur le PC :).

Analyseur de paquets

Théorie

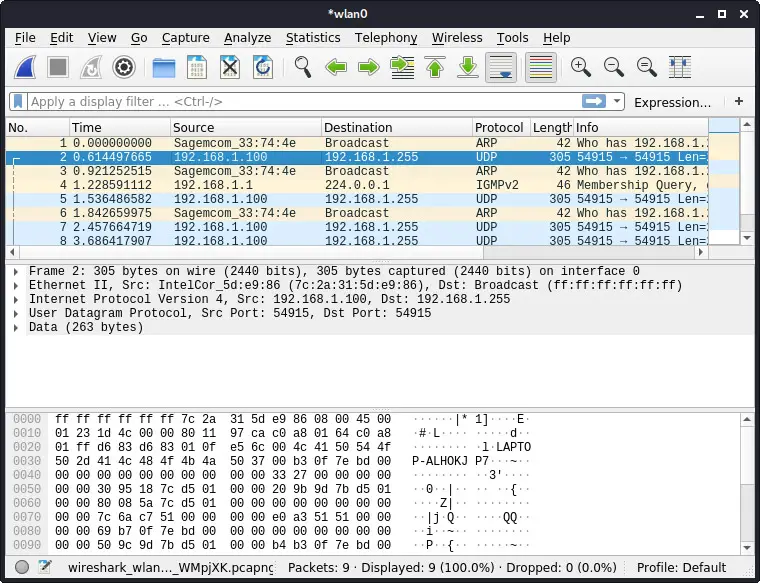

Un analyseur de paquet (ou « sniffer ») est un outil dont le but est d’intercepter tout le trafic d’un réseau, de capture les paquets pour ensuite les analyser.

Sur Kali Linux, il est possible d’utiliser WireShark, qui est l’outil le plus utilisé pour ce genre d’application.

C’est un outil graphique, mais il est également possible d’utiliser la commande tcpdump par exemple, pour le faire en ligne de commande (et ensuite d’ouvrir le fichier dans Wireshark).

Pratique

- L’application se trouve dans le menu principal, dans « Sniffing and spoofing ».

- Démarrez l’application et cliquez sur Capture>Start.

Vous verrez ensuite passer tous les paquets qui ont pu être capturé sur votre réseau. - Cliquez sur « Stop » pour arrêter la capture.

Une fois la capture réalisée, vous pouvez rentrer dans les détails de chaque paquet, pour essayer de comprendre de quoi il s’agit, et éventuellement retrouver des informations intéressantes.

Injection SQL

Théorie

L’injection SQL est une technique d’attaque contre les applications non sécurisées, permettant d’injecter du code dans des champs de formulaire souvent mal protégés.

C’est technique est très fréquente pour attaquer les sites web.

Par exemple, si vous remplacez les paramètres d’une URL, disons ?user=votrenom par quelque chose comme ?user=votrenom ' OR 1.

Si le paramètre a été mal vérifié dans le code, et qu’il est utilisé tel quel, la requête SQL qui est faite peut-être modifiée, et donc retourner des résultats qui n’ont rien à voir avec votre compte, mais celles de tous les utilisateurs.

Sur Kali Linux, l’outil sqlmap va permettre de découvrir les failles permettant une injection SQL.

Pratique

Sqlmap est très simple à utiliser.

Il vous suffit d’indiquer l’URL de la page à tester, quelque chose comme ça :sqlmap -u https://www.domaine.com/?p=123

Une fois que vous avez trouvé une faille de sécurité, il est possible de creuser un peu avec cet outil et de voir ce que cela permet.

Mais le mieux est encore de fixer l’erreur rapidement :).

Exploitation de vulnérabilités

Théorie

Metasploit est un outil qui vous permet de vérifier des vulnérabilités et de les utiliser.

Metasploit vous permet d’automatiser le process de découverte et d’exploitation de ces failles, et fournit les outils requis pour valider leur fonctionnement (dans le cadre d’un audit de sécurité par exemple).

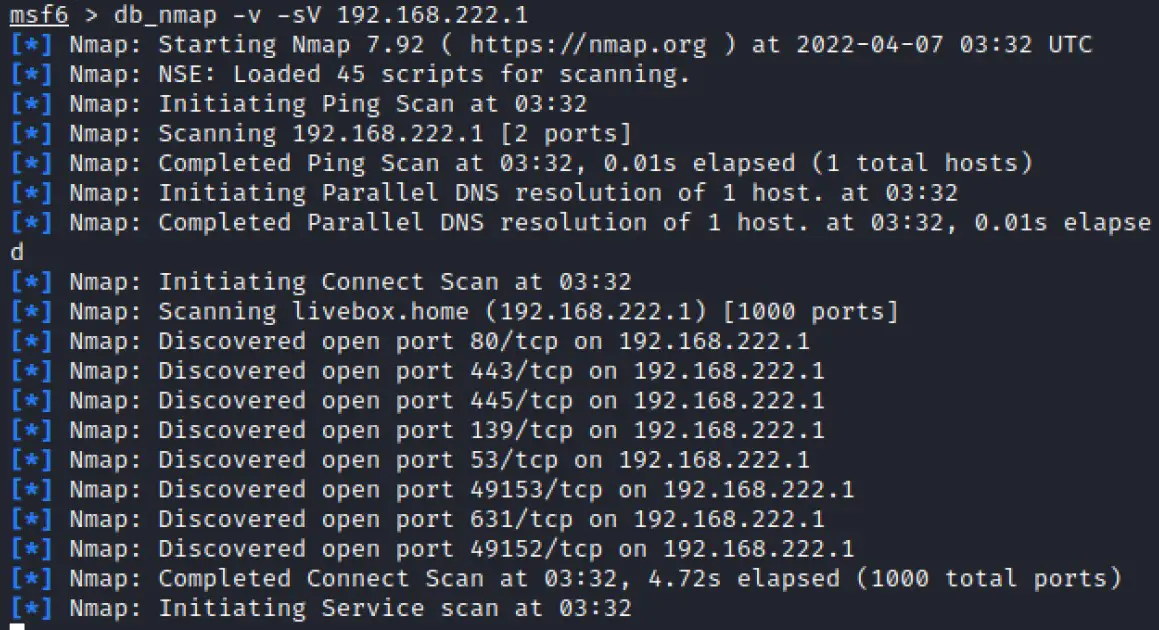

Pratique

- Commencez par installer le framework :

apt install metasploit-framework - Vous trouverez ensuite l’application dans le menu principal > Exploitation tools > Metasploit framework.

- Au démarrage, un terminal va se lancer afin de vous permettre l’utilisation du logiciel.

- Vous pouvez, par exemple, lancer un scan avec nmap dans ce framework :

db_nmap -v -sV 192.168.222.1

- Vous pouvez aussi récupérer les informations concernant une faille connue et tenter de l’exploiter :

db_rebuild_cache

search CVE-2018-9864

use exploit/folder/folder/name

Remplacez bien sûr les paramètres de la recherche et le chemin de l’exploit dans ces commandes

Cet outil étant assez complexe à prendre en main, je vous invite à visiter leur documentation pour en savoir plus.

Format PDF pratique, avec les 74 commandes à retenir pour maîtriser son Raspberry Pi.

Télécharger maintenant

Vous voulez discuter avec d'autres passionnés de Raspberry Pi ? Rejoignez la communauté, partagez vos projets en cours et posez vos questions sur le forum (en anglais).

Conclusion

Nous avons donc appris comment installer Kali Linux sur Raspberry Pi, les premières étapes de configuration, et quelques outils sympa à utiliser sur cette distribution.

Évidemment, cet article n’est pas exhaustif. Il y a des centaines d’applications utilisables, et pour la plupart il faudrait des articles entiers pour rentrer dans le détail, ce qui n’était pas le but dans cet article d’introduction.

J’espère toutefois que vous aurez compris le principe et que cet article vous aura envie de continuer :).

Format PDF pratique, avec les 74 commandes à retenir pour maîtriser son Raspberry Pi.

Télécharger maintenant

Ressources supplémentaires pour votre Raspberry Pi

Initiation au Raspberry Pi en vidéo

Si vous débutez et voulez passer rapidement à la vitesse supérieure, j’ai exactement ce qu’il vous faut.

Regardez ma formation vidéo qui vous aidera à démarrer du bon bien, choisir votre matériel, installer les meilleures applications et vous lancer directement dans vos premiers projets avec mon aide.

Regarder les vidéos dès maintenant

Maîtrisez votre Raspberry Pi en 30 jours

Vous avez besoin de plus ? Si vous êtes à la recherche des meilleures astuces pour devenir expert sur Raspberry Pi, ce livre est fait pour vous. Développez vos compétences sous Linux et pratiquez via de nombreux projets en suivant mes guides étape par étape. 10% de remise aujourd’hui !

Télécharger le livre au format PDF ici

Maîtrisez Python sur Raspberry Pi

Pas besoin d’être un génie pour coder quelques lignes pour votre Raspberry Pi.

Je vous apprends juste ce qu’il faut sur Python afin de réaliser n’importe quel projet. La seconde partie du livre est d’ailleurs consacrée à des exemples de projets où je vous guide pas à pas.

Ne perdez pas de temps, apprenez le strict nécessaire et économisez 10% avec ce lien :

Télécharger maintenant

Autres ressources pour profiter de votre Raspberry Pi

J’ai regroupé toutes mes recommandations de logiciels, sites utiles et de matériel sur cette page de ressources. Je vous invite à la consulter régulièrement pour faire les bons choix et rester à jour.

Visiter les pages ressources